Qu'est-ce qu'un Serveur Proxy ? Analyse Détaillée

Introduction

À l'ère numérique, protéger la confidentialité personnelle et la sécurité du réseau est devenu extrêmement important. Les serveurs proxy, en tant qu'acteurs clés dans le monde en ligne, jouent un rôle significatif. Imaginez-les comme une cape d'invisibilité qui cache votre véritable IP et rend votre navigation en ligne plus discrète. De plus, ils peuvent accélérer le chargement des pages Web grâce à la mise en cache, améliorant ainsi votre expérience internet. Du côté des entreprises, les serveurs proxy sont également excellents pour la gestion du réseau, le filtrage du contenu et la protection de la sécurité.

Que vous souhaitiez protéger votre vie privée en ligne ou qu'une entreprise ait besoin de contrôler l'accès au réseau, les serveurs proxy peuvent fournir des solutions. Ensuite, je vous guiderai à travers les bases des serveurs proxy, leurs principales fonctions, leurs scénarios d'application, leurs avantages et inconvénients, et comment choisir un serveur proxy adapté. Ainsi, vous aurez une compréhension plus claire de la valeur de cet outil de réseau et saurez comment l'utiliser au mieux.

Concepts de Base des Serveurs Proxy

1. Définition d'un Serveur Proxy

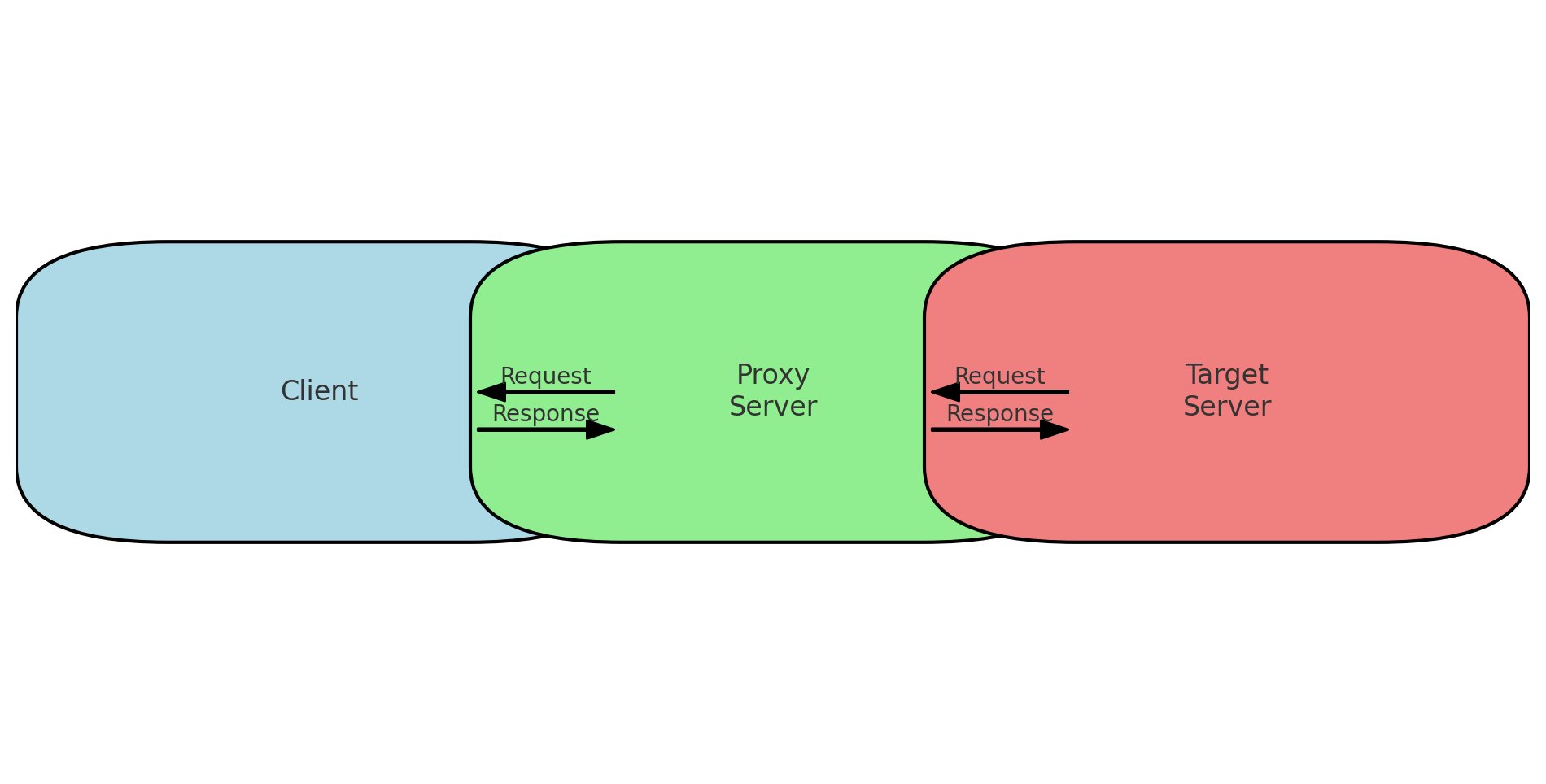

Un serveur proxy est un serveur intermédiaire qui se trouve entre le client et le serveur cible, aidant le client à envoyer des requêtes et à recevoir des réponses. Le client envoie des requêtes au serveur proxy, qui les transmet ensuite au serveur cible au nom du client et retourne la réponse du serveur au client. De cette manière, le serveur proxy cache l'identité réelle du client et peut également traiter et gérer les requêtes et les réponses.

2. Principe de Fonctionnement des Serveurs Proxy

Le principe de fonctionnement d'un serveur proxy est relativement simple : lorsqu'un client, tel qu'un navigateur, doit accéder à un site Web, il envoie une requête au serveur proxy. Après avoir reçu la requête, le serveur proxy effectue la véritable requête d'accès au serveur cible en fonction du contenu de la requête. Une fois que le serveur cible a traité la requête, il envoie la réponse au serveur proxy, qui la transmet ensuite au client. Tout au long de ce processus, le serveur cible ne voit que l'adresse IP du serveur proxy et non l'adresse IP réelle du client.

3. Types de Base des Serveurs Proxy

Proxy Direct Un proxy direct est le type de serveur proxy le plus courant, généralement utilisé pour aider les clients à accéder à du contenu bloqué ou restreint. Le client spécifie explicitement l'utilisation d'un proxy direct pour envoyer des requêtes, qui sont ensuite transmises au serveur cible au nom du client. Par exemple, un utilisateur qui souhaite accéder à un site Web bloqué par son pays ou son entreprise peut utiliser un proxy direct pour y parvenir.

Proxy Inverse Un proxy inverse est principalement utilisé du côté du serveur, placé devant plusieurs serveurs pour recevoir des requêtes de clients et les transmettre ensuite aux serveurs internes pour traitement. Les serveurs proxy inverses sont couramment utilisés pour l'équilibrage de charge, la mise en cache de contenu et le renforcement de la sécurité. Avec un proxy inverse, une requête utilisateur peut être distribuée entre différents serveurs pour alléger la charge sur un seul serveur, améliorant ainsi le temps de réponse et la fiabilité globale du service.

Les serveurs proxy, grâce à ces concepts de base et types, fournissent des solutions flexibles et efficaces pour différents scénarios d'application, répondant aux divers besoins des utilisateurs en matière de protection de la confidentialité, de contrôle d'accès et d'optimisation des performances.

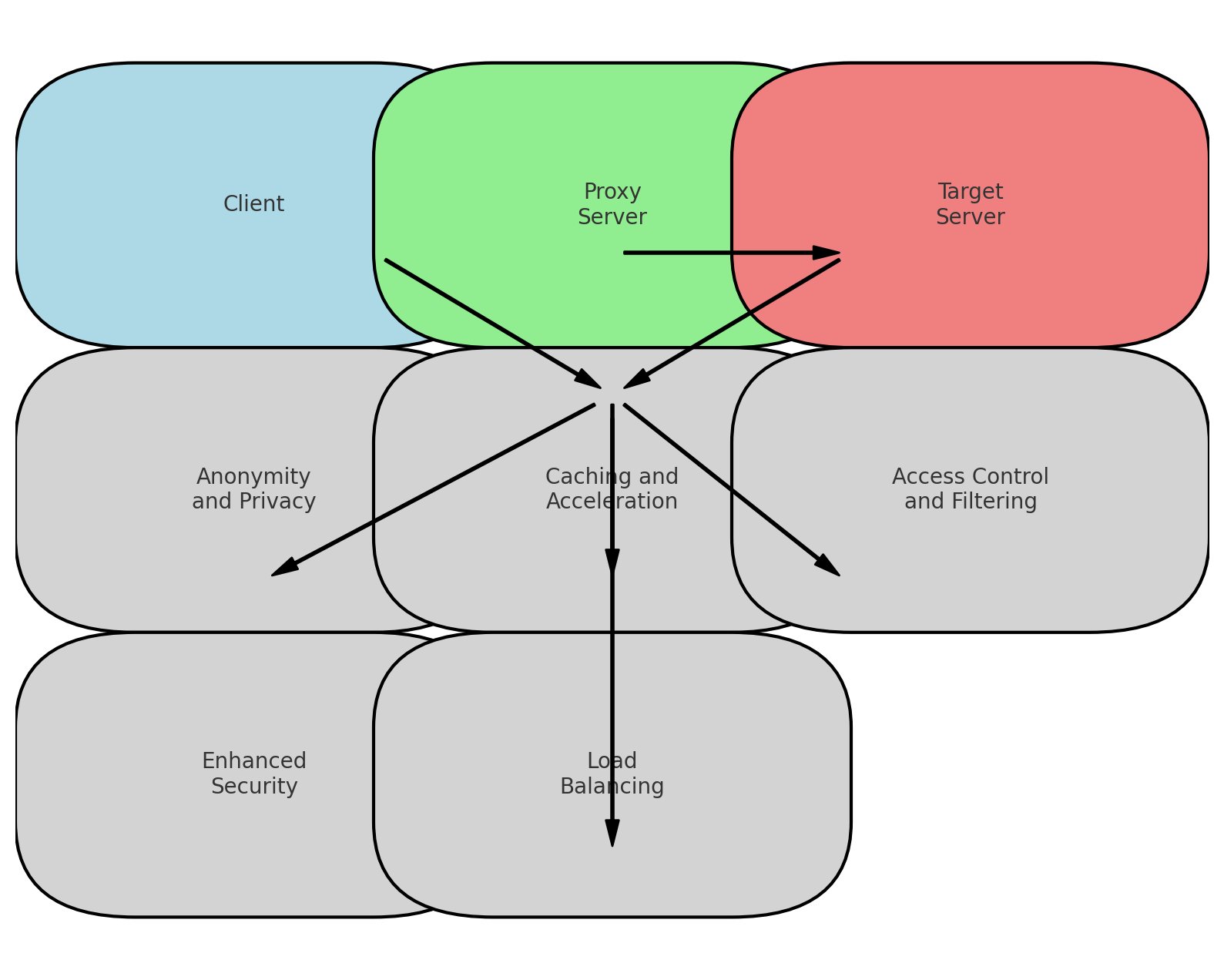

Principales Fonctions d'un Serveur Proxy

1. Fournir l'Anonymat et la Protection de la Confidentialité

Un serveur proxy aide les utilisateurs à maintenir l'anonymat en ligne en cachant leur véritable adresse IP. Cela est particulièrement important pour les utilisateurs qui souhaitent protéger leur confidentialité personnelle, notamment lorsqu'ils accèdent à des sites Web sensibles ou manipulent des informations personnelles. Avec un serveur proxy, les activités en ligne des utilisateurs ne peuvent pas être facilement tracées, améliorant ainsi la protection de la confidentialité.

2. Mise en Cache et Accélération des Requêtes Réseau

Un serveur proxy peut mettre en cache le contenu Web fréquemment consulté. Lorsque les utilisateurs demandent à nouveau ces contenus, le serveur proxy peut fournir des réponses directement à partir du cache sans refaire une requête au serveur cible. Ce mécanisme de mise en cache réduit non seulement l'utilisation de la bande passante du réseau, mais accélère également l'accès, améliorant l'expérience de navigation des utilisateurs. Pour les entreprises, la fonction de mise en cache d'un serveur proxy peut réduire efficacement la charge du serveur et augmenter l'efficacité du réseau.

3. Contrôle de l'Accès au Réseau et Filtrage du Contenu

Les administrateurs réseau peuvent contrôler et gérer les comportements d'accès des utilisateurs via un serveur proxy. Par exemple, les entreprises peuvent utiliser des serveurs proxy pour restreindre les employés à accéder à des sites Web non liés au travail ou nuisibles, et les écoles peuvent limiter l'accès des étudiants à des contenus inappropriés. De plus, les serveurs proxy peuvent définir différentes autorisations d'accès en fonction du type de contenu, de l'identité de l'utilisateur ou des périodes, réalisant une gestion plus fine du réseau.

4. Renforcement de la Sécurité

Les serveurs proxy jouent un rôle crucial dans le renforcement de la sécurité du réseau. Tout d'abord, un serveur proxy peut agir comme une partie d'un pare-feu, en filtrant le trafic malveillant et en bloquant les attaques. Ensuite, les serveurs proxy peuvent protéger les données transmises contre l'espionnage et la falsification via le cryptage SSL/TLS. Enfin, certains serveurs proxy avancés ont la capacité de se défendre contre les attaques DDoS en atténuant la charge du serveur via la distribution du trafic et la validation des requêtes, protégeant ainsi la stabilité du réseau.

5. Équilibrage de Charge

Dans les environnements à fort trafic, les serveurs proxy inverses peuvent distribuer les requêtes des utilisateurs à plusieurs serveurs pour traitement, réalisant ainsi un équilibrage de charge. Cette méthode améliore non seulement la disponibilité et la vitesse de réponse globales du service, mais augmente également la tolérance aux pannes et la stabilité du système. Grâce à l'équilibrage de charge, les entreprises peuvent utiliser plus efficacement les ressources des serveurs et offrir une meilleure qualité de service.

Les serveurs proxy, grâce à ces diverses fonctions, fournissent des outils puissants pour l'accès et la gestion du réseau pour les utilisateurs et les entreprises. En termes de protection de la confidentialité, d'accélération du réseau, de contrôle d'accès et de protection de la sécurité, les serveurs proxy démontrent une valeur irremplaçable.

Scénarios d'Application

1. Gestion du Réseau d'Entreprise

Contrôle d'Accès

Les entreprises peuvent utiliser des serveurs proxy pour gérer les autorisations d'accès au réseau des employés, les empêchant d'accéder à des sites Web non liés au travail ou potentiellement nuisibles. Cela aide non seulement à améliorer l'efficacité du travail, mais protège également le réseau de l'entreprise contre les menaces potentielles.

Gestion de la Bande Passante

Grâce aux serveurs proxy, les entreprises peuvent optimiser l'utilisation de la bande passante du réseau. Par exemple, les serveurs proxy peuvent mettre en cache le contenu des sites Web fréquemment utilisés, réduisant les requêtes réseau redondantes et économisant de la bande passante. De plus, les entreprises peuvent définir des limites de bande passante via des serveurs proxy pour garantir que les applications métier critiques reçoivent suffisamment de ressources réseau.

2. Utilisateurs Personnels

Navigation Anonyme

Les utilisateurs personnels peuvent cacher leur véritable adresse IP via des serveurs proxy, protégeant ainsi leur confidentialité et empêchant le suivi. Cela est particulièrement utile lors de l'accès à des informations sensibles ou de la protection des données personnelles sur les réseaux publics.

Accès à du Contenu Restreint

Dans certains pays ou régions, l'accès à certains sites Web ou contenus peut être restreint. Les utilisateurs personnels peuvent contourner ces restrictions en utilisant des serveurs proxy, leur permettant d'accéder à des sites Web ou contenus bloqués. Par exemple, les utilisateurs peuvent accéder à des services de streaming géo-restreints ou à des plateformes de réseaux sociaux via des serveurs proxy.

3. Collecte de Données et Web Scraping

Contournement des Blocs d'IP

Les activités de collecte de données et de web scraping peuvent rencontrer des blocs d'IP de la part des serveurs cibles lors de la récupération de grandes quantités de données. L'utilisation de serveurs proxy peut contourner efficacement ce problème. En tournant différentes IP de proxy, les outils de collecte de données peuvent continuer à extraire des données sans être bloqués par le serveur cible.

Augmentation de l'Efficacité

Les serveurs proxy peuvent aider à distribuer les requêtes de collecte de données, augmentant ainsi l'efficacité globale. Plusieurs serveurs proxy travaill

ant simultanément peuvent considérablement accélérer la récupération des données, garantissant que les tâches de collecte de données soient complétées à temps.

4. Sécurité du Réseau et Protection de la Confidentialité

Protection de la Sécurité

Les serveurs proxy peuvent agir comme une première ligne de défense dans la sécurité du réseau, en filtrant le trafic malveillant et en bloquant les requêtes non sécurisées d'entrer dans le réseau interne. Combinés à des pare-feu et d'autres mesures de sécurité, les serveurs proxy peuvent améliorer considérablement la sécurité du réseau.

Protection de la Confidentialité

En utilisant des serveurs proxy, les utilisateurs peuvent cacher leur véritable adresse IP lorsqu'ils accèdent à Internet, empêchant ainsi l'exposition d'informations personnelles. Cela est particulièrement important pour les utilisateurs et les entreprises nécessitant des niveaux élevés de protection de la confidentialité.

5. Institutions Éducatives

Filtrage de Contenu

Les écoles et les institutions éducatives peuvent utiliser des serveurs proxy pour filtrer le contenu inapproprié tel que les contenus pour adultes ou les sites Web violents, garantissant que les étudiants apprennent et se divertissent dans un environnement en ligne sûr.

Contrôle d'Accès

Grâce aux serveurs proxy, les institutions éducatives peuvent contrôler le temps d'utilisation d'Internet des étudiants et l'accès au contenu, empêchant les étudiants de visiter des sites Web non éducatifs pendant les heures de classe et améliorant ainsi l'efficacité des cours.

Les serveurs proxy jouent un rôle important dans ces divers scénarios d'application, améliorant non seulement l'efficacité et la sécurité du réseau, mais offrant également aux utilisateurs des solutions d'accès au réseau flexibles. Que ce soit pour les entreprises, les utilisateurs personnels ou les institutions éducatives, les serveurs proxy peuvent répondre à leurs besoins spécifiques en matière de gestion et d'utilisation du réseau.

Avantages et Inconvénients des Serveurs Proxy

Avantages

1. Sécurité Renforcée

Les serveurs proxy peuvent servir de couche de sécurité supplémentaire en filtrant le trafic nuisible, en bloquant les logiciels malveillants et en protégeant contre les menaces cybernétiques telles que les attaques par déni de service distribué (DDoS). Ils agissent comme une barrière entre le réseau interne et les menaces externes, garantissant un environnement en ligne plus sûr.

2. Vitesse de Navigation Améliorée

En mettant en cache le contenu Web fréquemment consulté, les serveurs proxy peuvent considérablement accélérer la navigation. Lorsque les utilisateurs demandent du contenu mis en cache, le serveur proxy peut le fournir rapidement sans avoir à le récupérer à nouveau du serveur d'origine. Cela améliore non seulement l'expérience utilisateur mais réduit également les temps de chargement.

3. Protection de la Confidentialité

Les serveurs proxy aident à protéger la confidentialité des utilisateurs en masquant leur adresse IP. Cela rend difficile pour les sites Web et les tiers de suivre les activités en ligne des utilisateurs. L'anonymat est particulièrement bénéfique pour les utilisateurs préoccupés par la confidentialité et la sécurité des données.

4. Accès au Contenu Restreint

Les utilisateurs peuvent utiliser des serveurs proxy pour contourner les restrictions géographiques et la censure, leur permettant d'accéder à des sites Web et des services qui peuvent être bloqués dans leur région. Cela est particulièrement utile pour accéder aux services de streaming, aux réseaux sociaux et à d'autres contenus verrouillés par région.

5. Équilibrage de Charge

Dans les environnements à fort trafic, les serveurs proxy peuvent répartir le trafic entrant sur plusieurs serveurs pour équilibrer la charge. Cela garantit qu'aucun serveur unique ne soit surchargé, améliorant les performances et la fiabilité globales du réseau.

Inconvénients

1. Potentiels Goulots d'Étranglement de Performance

Si un serveur proxy n'est pas correctement géré ou manque de ressources suffisantes, il peut devenir un goulot d'étranglement de performance. Cela peut entraîner des vitesses de navigation plus lentes et une latence accrue, affectant négativement l'expérience utilisateur.

2. Complexité Ajoutée

La mise en œuvre et la gestion des serveurs proxy ajoutent une couche de complexité à l'infrastructure réseau. Une configuration et une maintenance appropriées sont nécessaires pour garantir leur bon fonctionnement et qu'ils n'introduisent pas de vulnérabilités ou d'inefficacités.

3. Problèmes de Fiabilité Potentiels

Tous les serveurs proxy ne sont pas également fiables. Certains serveurs proxy gratuits ou mal entretenus peuvent être instables, entraînant des temps d'arrêt fréquents ou des problèmes de connexion. Cela peut perturber l'accès au réseau et réduire la fiabilité globale.

4. Risques de Sécurité des Proxys Non Fiables

L'utilisation de serveurs proxy non fiables ou inconnus peut présenter des risques de sécurité importants. Ces proxys pourraient enregistrer les activités des utilisateurs, injecter du code malveillant ou exposer les utilisateurs à des attaques de phishing. Il est crucial de choisir des fournisseurs de proxys réputés et sécurisés pour atténuer ces risques.

5. Fonctionnalités Limitées dans les Proxys de Base

Les serveurs proxy de base peuvent offrir des fonctionnalités limitées par rapport à des solutions plus avancées. Par exemple, ils peuvent manquer de mécanismes de mise en cache sophistiqués, de fonctionnalités de sécurité avancées ou d'options de contrôle d'accès complètes, les rendant moins efficaces dans certains scénarios.

Les serveurs proxy offrent de nombreux avantages, y compris une sécurité renforcée, une vitesse de navigation améliorée, la protection de la confidentialité, l'accès au contenu restreint et l'équilibrage de charge. Cependant, ils présentent également des inconvénients potentiels tels que des goulots d'étranglement de performance, une complexité ajoutée, des problèmes de fiabilité, des risques de sécurité des proxys non fiables et des fonctionnalités limitées dans les proxys de base. Il est essentiel de peser ces avantages et inconvénients lors de la décision d'implémenter un serveur proxy et de choisir le type en fonction des besoins spécifiques.

Comment Choisir le Bon Serveur Proxy

Sélectionner le bon serveur proxy dépend de plusieurs facteurs, notamment les besoins spécifiques de l'utilisateur, les exigences de performance, les considérations de sécurité et le coût. Voici quelques points clés à considérer lors du choix d'un serveur proxy, avec une recommandation pour les services VPS de LightNode.

1. Déterminer l'Utilisation

Comprendre l'utilisation principale du serveur proxy est crucial. Que ce soit pour la confidentialité personnelle, la sécurité d'entreprise, la collecte de données ou l'accès au contenu restreint, différents objectifs peuvent nécessiter différents types de serveurs proxy (par exemple, proxys résidentiels, proxys de centres de données ou proxys inverses).

2. Évaluer la Performance

La performance est un facteur critique. Recherchez des serveurs proxy offrant des connexions à haute vitesse, une faible latence et une haute disponibilité. La performance peut affecter de manière significative l'expérience utilisateur et l'efficacité du serveur proxy dans des tâches telles que le scraping Web ou le streaming de contenu.

3. Évaluer les Fonctionnalités de Sécurité

La sécurité est primordiale, en particulier pour une utilisation en entreprise. Assurez-vous que le serveur proxy offre des fonctionnalités de sécurité robustes telles que le cryptage SSL/TLS, la liste blanche d'IP et le filtrage du trafic. Pour les applications sensibles, envisagez des proxys offrant des mesures de sécurité avancées pour se protéger contre les menaces cybernétiques.

4. Considérer la Couverture Mondiale

Pour les utilisateurs qui ont besoin d'accéder à du contenu de différentes régions ou de distribuer la charge du réseau mondialement, il est essentiel de choisir un serveur proxy avec une large couverture géographique. Cela garantit une performance optimale et un accès au contenu géo-restreint.

5. Prix et Efficacité des Coûts

Le coût est toujours une considération. Recherchez des services proxy offrant une tarification transparente et un bon rapport qualité-prix. La facturation à l'heure peut être avantageuse pour les utilisateurs ayant besoin de solutions flexibles et évolutives sans engagements à long terme.

6. Support Client et Fiabilité

Un support client fiable peut être salvateur en cas de problème. Choisissez des services proxy avec une réputation pour un excellent service client et support. La fiabilité en termes de disponibilité des serveurs et de performance cohérente est également critique.

Recommandation : LightNode VPS

Si vous recherchez une solution de serveur proxy fiable et efficace, LightNode VPS est un excellent choix. Voici pourquoi :

Caractéristiques Clés de LightNode VPS :

- Couverture Mondiale : Les serveurs VPS de LightNode sont disponibles dans 42 emplacements dans le monde, assurant une excellente couverture et un accès au contenu géo-restreint depuis pratiquement n'importe où.

- Facturation à l'Heure : LightNode offre une facturation flexible à l'heure, vous permettant de payer uniquement pour les ressources que vous utilisez. C'est idéal pour les utilisateurs ayant besoin de solutions évolutives sans s'engager dans des contrats à long terme.

- Haute Performance : LightNode VPS offre des connexions à haute vitesse et une faible latence, ce qui le rend adapté aux tâches nécessitant un accès réseau rapide et fiable.

- Excellent Support Client : Avec une solide réputation pour un service client fiable, LightNode

assure que tout problème que vous rencontrez est rapidement et efficacement résolu.

Étapes pour Choisir LightNode VPS :

- Identifier Vos Besoins : Déterminez si vous avez besoin du VPS pour une utilisation personnelle, la sécurité d'entreprise, la collecte de données ou l'accès au contenu restreint.

- Choisir un Emplacement : Sélectionnez parmi les 42 emplacements mondiaux de LightNode pour optimiser les performances et accéder aux régions nécessaires.

- Sélectionner un Plan : En fonction de vos besoins d'utilisation, choisissez un plan qui correspond à vos besoins. La facturation à l'heure de LightNode assure flexibilité et efficacité des coûts.

- Surveiller la Performance : Surveillez régulièrement les performances de votre VPS pour vous assurer qu'il répond à vos attentes et ajustez votre plan si nécessaire.

Tendances Futures des Serveurs Proxy

Le paysage des serveurs proxy évolue continuellement, poussé par les avancées technologiques, les demandes croissantes en matière de confidentialité et de sécurité, et la nécessité d'améliorer les performances du réseau. Voici quelques tendances clés façonnant l'avenir des serveurs proxy :

1. Mesures de Sécurité Renforcées

À mesure que les menaces cybernétiques deviennent plus sophistiquées, les serveurs proxy intégreront des fonctionnalités de sécurité avancées pour offrir une protection robuste. Les futurs serveurs proxy incluront probablement des méthodes de cryptage renforcées, la détection de menaces basée sur l'IA et la surveillance en temps réel pour prévenir les violations de données et les cyberattaques.

2. Accent Plus Important sur la Confidentialité

Avec les préoccupations croissantes en matière de confidentialité des données, les futurs serveurs proxy se concentreront davantage sur l'anonymat des utilisateurs et la protection des données. Les innovations pourraient inclure des réseaux de proxy décentralisés qui minimisent le risque d'interception de données et garantissent que les activités des utilisateurs restent privées.

3. Utilisation Accrue de l'IA et de l'Apprentissage Automatique

L'intelligence artificielle (IA) et l'apprentissage automatique joueront un rôle significatif dans le développement des serveurs proxy. Ces technologies peuvent optimiser le routage du trafic, prédire et atténuer les menaces potentielles et gérer plus efficacement les réseaux de proxy à grande échelle. Les proxys pilotés par l'IA peuvent également apprendre les comportements des utilisateurs pour fournir des services plus personnalisés et efficaces.

4. Expansion des Proxys Basés sur le Cloud

Le passage vers l'informatique en nuage continuera d'influencer le marché des serveurs proxy. Les solutions de proxy basées sur le cloud offrent scalabilité, flexibilité et facilité de gestion, en faisant une option attrayante pour les entreprises de toutes tailles. Cette tendance mènera probablement au développement de services de proxy cloud plus sophistiqués avec des capacités améliorées.

5. Émergence de l'Architecture Réseau Zero Trust

L'architecture réseau Zero Trust (ZTNA) est un modèle de sécurité émergent qui suppose qu'aucun réseau, interne ou externe, n'est digne de confiance. Les futurs serveurs proxy s'aligneront sur les principes de la ZTNA, garantissant que chaque requête est authentifiée et autorisée, renforçant ainsi la sécurité et réduisant le risque d'accès non autorisé.

6. Croissance de l'Informatique en Périphérie

L'informatique en périphérie implique le traitement des données plus près de la source de données plutôt que de s'appuyer uniquement sur les centres de données centralisés. Les serveurs proxy seront de plus en plus intégrés dans les infrastructures d'informatique en périphérie pour réduire la latence, améliorer les performances et fournir des capacités de traitement des données en temps réel, en particulier pour les appareils IoT et les applications nécessitant des réponses immédiates.

7. Amélioration des Performances et de la Vitesse

À mesure que les vitesses Internet continuent d'augmenter et que davantage de données sont transmises en ligne, les serveurs proxy devront suivre le rythme. Les futurs proxys tireront parti de matériel plus rapide, d'algorithmes de mise en cache plus efficaces et de meilleures techniques d'équilibrage de charge pour gérer le trafic accru et fournir des connexions plus rapides et plus fiables.

8. Intégration avec d'Autres Technologies

Les serveurs proxy seront de plus en plus intégrés à d'autres technologies telles que les VPN, les pare-feu et les réseaux de distribution de contenu (CDN) pour fournir des solutions complètes en matière de sécurité, de confidentialité et de performance. Cette intégration offrira aux utilisateurs une protection transparente et multicouche contre diverses menaces en ligne.

Conclusion

L'avenir des serveurs proxy est prometteur, avec de nombreuses avancées à l'horizon visant à améliorer la sécurité, la confidentialité, les performances et l'intégration. À mesure que des technologies telles que l'IA, l'informatique en périphérie et les services cloud évoluent, les serveurs proxy deviendront encore plus vitaux pour fournir des solutions réseau sécurisées, efficaces et fiables pour les particuliers et les entreprises. Rester au courant de ces tendances permettra aux utilisateurs de tirer parti des derniers développements pour répondre à leurs besoins et défis évolutifs à l'ère numérique.